目录

一、Wireshark 是什么

二、为什么要学习 Wireshark

2.1 网络故障排查

2.2 网络安全监测

2.3 软件开发测试

三、快速上手 Wireshark

3.1 安装 Wireshark

3.2 主界面介绍

3.3 简单抓包示例

四、深入理解 Wireshark 过滤器

4.1 抓包过滤器

4.2 显示过滤器

五、实战演练:分析 HTTP 协议

5.1 抓取 HTTP 数据包

5.2 分析 HTTP 数据包内容

六、常见问题与解决方法

6.1 无法捕获数据包

6.2 过滤器使用错误

6.3 Wireshark 运行卡顿

七、总结与展望

在网络世界里,数据就像川流不息的车辆,在各种网络线路上穿梭。而 Wireshark,正是网络世界中的 “交通警察” 和 “车辆检测器”,它能帮我们捕获和分析这些数据 “车辆”,让我们清晰地了解网络中到底发生了什么。

Wireshark 是一款开源的网络协议分析工具,它就像一个超级 “听诊器”,能够深入到网络的底层,捕获网络数据包,并以非常直观、易懂的方式呈现这些数据包的内容 。无论是网络管理员排查网络故障,还是网络安全工程师检测网络安全威胁,又或是开发者调试新的网络协议,Wireshark 都能大显身手。比如,当网络出现卡顿,网页加载缓慢时,网络管理员利用 Wireshark 捕获网络数据包,通过分析这些数据包,就能判断是网络带宽不足,还是某个设备出现故障,又或是存在网络攻击等原因。再比如,开发者在开发新的网络应用程序时,借助 Wireshark 可以查看程序与服务器之间传输的数据是否正确,协议的实现是否符合标准,从而快速定位和解决问题。可以说,Wireshark 是网络领域中不可或缺的强大工具,掌握它,就如同掌握了一把开启网络世界奥秘的钥匙 。

在如今这个数字化的时代,网络就像是我们生活和工作的 “数字高速公路”,它的畅通与否直接关系到我们生活的方方面面 。而 Wireshark,作为一款强大的网络协议分析工具,就如同这条高速公路上的 “智能监控系统”,对于网络专业人士以及相关领域的开发者来说,掌握它已经成为一项必备技能,有着诸多重要的原因。

2.1 网络故障排查

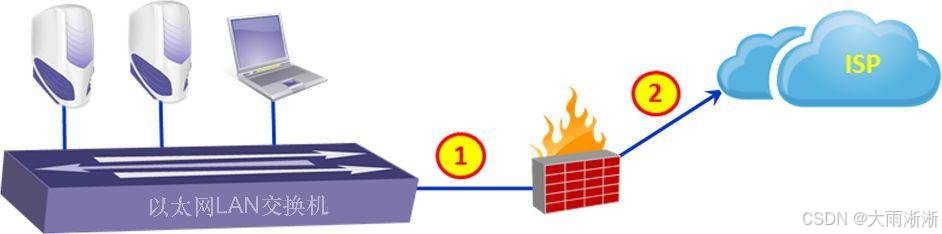

当网络出现故障时,比如网页加载缓慢、视频卡顿、游戏延迟高,或者干脆无法访问网络,那种焦急的心情相信大家都体会过。对于网络管理员而言,快速准确地找出故障原因是解决问题的关键 。Wireshark 在这方面就发挥着巨大的作用。它能够捕获网络中的数据包,通过对这些数据包的分析,管理员可以深入了解网络中数据的传输情况。例如,通过查看数据包的时间戳,能够判断数据传输是否存在延迟;分析数据包的丢失情况,确定是否是因为网络拥塞或者硬件故障导致丢包;检查数据包的协议类型和内容,找出是否存在协议错误或者恶意攻击。比如,当一个企业网络中部分员工无法访问特定的服务器时,管理员使用 Wireshark 在网络关键节点捕获数据包,发现这些员工发出的请求数据包在到达某台路由器后没有得到正确的转发,进一步分析发现是路由器的配置错误,从而迅速解决了问题,避免了对企业业务的影响 。

2.2 网络安全监测

随着网络攻击手段的日益多样化和复杂化,网络安全面临着严峻的挑战。黑客可能会发起各种类型的攻击,如 DDoS 攻击、SQL 注入攻击、中间人攻击等,这些攻击都可能给个人、企业甚至国家带来巨大的损失。Wireshark 就像是网络安全的 “侦察兵”,能够帮助安全工程师及时发现这些潜在的威胁 。通过分析网络数据包,安全工程师可以识别出异常的流量模式,例如大量的 SYN 请求但没有相应的 ACK 响应,这可能是 SYN Flood 攻击的迹象;检测到数据包中包含恶意代码或者敏感信息,如 SQL 注入语句,从而及时采取措施进行防范。例如,一家电商网站通过 Wireshark 实时监测网络流量,发现有来自某个 IP 地址的大量请求,且这些请求的数据包中包含异常的 SQL 语句,经进一步分析确认是有人在尝试进行 SQL 注入攻击,安全团队立即采取措施封锁了该 IP 地址,并对网站的数据库进行了防护加固,成功避免了一次可能导致用户数据泄露和经济损失的安全事件 。

2.3 软件开发测试

对于软件开发人员来说,确保网络应用程序的稳定性和正确性至关重要。在开发过程中,Wireshark 可以作为一个强大的调试工具。它可以帮助开发人员查看应用程序与服务器之间传输的数据是否正确,协议的实现是否符合标准。例如,在开发一个基于 HTTP 协议的移动应用时,开发人员使用 Wireshark 捕获应用与服务器之间的 HTTP 数据包,通过分析这些数据包,发现应用在发送某些请求时,请求头中的参数设置错误,导致服务器无法正确响应,及时修改后确保了应用的正常运行 。此外,在进行性能测试时,Wireshark 可以帮助开发人员分析网络带宽的使用情况,找出可能存在的性能瓶颈,从而优化应用程序的网络通信,提高用户体验。比如,一款在线游戏在进行压力测试时,开发人员利用 Wireshark 发现游戏服务器在高并发情况下,某些数据包的传输出现延迟,导致玩家在游戏中出现卡顿现象,经过对网络代码和服务器配置的优化,解决了性能问题,提升了游戏的流畅度和用户满意度 。

3.1 安装 Wireshark

Wireshark 支持多种操作系统,下面为你提供在 Windows、macOS 和 Linux 系统上的安装步骤及注意事项。

- Windows 系统:首先,访问 Wireshark 官方网站(https://www.wireshark.org/ ),在下载页面找到适用于 Windows 的安装包,通常是.exe 格式。下载完成后,双击安装文件,进入安装向导。在安装过程中,会出现一些选项,如是否安装 Npcap(一个用于 Windows 的网络数据包捕获库),强烈建议勾选安装,因为它能确保 Wireshark 正常捕获网络数据包。按照向导的提示,一步步完成安装即可 。安装完成后,你可以在开始菜单中找到 Wireshark 的启动图标。

- macOS 系统:在 Wireshark 官网下载.dmg 格式的安装包。下载好后,双击打开安装包,将 Wireshark 图标拖拽到 “应用程序” 文件夹中,完成安装。不过,由于 macOS 系统的安全机制,首次运行 Wireshark 时,可能会在 “系统偏好设置” 中的 “安全性与隐私” 部分提示阻止 Wireshark 运行,这时需要点击 “仍要打开”,才能正常启动 Wireshark 。

- Linux 系统:不同的 Linux 发行版安装方式略有不同,但大多可以通过包管理器进行安装。例如,在基于 Debian 或 Ubuntu 的系统上,打开终端,输入命令 “sudo apt – get install wireshark”,然后按照提示输入管理员密码并确认安装;在基于 Red Hat 或 CentOS 的系统上,使用命令 “sudo yum install wireshark” 进行安装 。需要注意的是,在某些 Linux 系统中,普通用户可能没有权限直接运行 Wireshark 进行抓包,需要使用 sudo 命令获取管理员权限,或者将用户添加到 wireshark 组中 。

3.2 主界面介绍

成功打开 Wireshark 后,映入眼帘的便是它的主界面,主界面主要由以下几个区域组成:

- 菜单栏:位于界面的最上方,包含了各种操作选项,如文件的打开、保存、打印,捕获数据包的相关设置,显示过滤器的管理,以及各种统计信息查看和工具设置等。通过菜单栏,几乎可以完成 Wireshark 的所有操作 。例如,当你需要打开一个之前保存的抓包文件时,就可以点击 “文件” – “打开” 来选择文件;如果要对捕获的数据包进行一些高级设置,如设置捕获过滤器,就可以在 “捕获” 菜单中找到相应选项 。

- 工具栏:紧挨着菜单栏,提供了一些常用功能的快捷图标按钮,方便快速操作。比如开始捕获数据包、停止捕获、重新开始捕获、打开最近使用的文件、保存捕获文件、应用显示过滤器、清除显示过滤器等功能 。点击绿色的三角形按钮(开始捕获),就可以快速启动抓包;点击红色的正方形按钮(停止捕获),能随时停止抓包过程 。

- 过滤器栏:在这里可以输入过滤表达式,对捕获到的数据包进行筛选,只显示符合条件的数据包,以便快速定位和分析感兴趣的数据包 。例如,输入 “tcp.port == 80”,就只会显示 TCP 协议且端口号为 80 的数据包,通常用于分析 HTTP 相关的通信,因为 HTTP 协议默认使用 80 端口 。

- 数据包列表区:这是 Wireshark 主界面的核心区域之一,以表格形式展示捕获到的每个数据包的摘要信息。每一行代表一个数据包,包括数据包的序号、捕获时间、源地址、目标地址、协议类型、长度以及简单的数据包信息描述 。通过查看这些信息,可以快速了解网络通信的基本情况,比如源地址和目标地址可以帮助判断通信的双方,协议类型能让我们知道数据包使用的是哪种网络协议 。不同协议的数据包会用不同的颜色显示,便于区分 。

- 数据包详情区:当在数据包列表区选中某个数据包时,这里会详细展示该数据包各个协议层的字段信息 。它按照网络协议的层次结构,从物理层、数据链路层、网络层、传输层到应用层,逐步展开显示每个层次的具体内容,让我们深入了解数据包的内部结构和数据 。例如,对于一个 TCP 数据包,在数据包详情区可以看到源端口、目的端口、序列号、确认号、标志位等详细信息 。

- 数据包字节区:以十六进制和 ASCII 码的形式显示数据包的原始内容,即数据包在网络中传输时的真实字节数据 。这对于分析一些特殊的协议或者需要查看原始数据的情况非常有用,比如在分析某些二进制协议或者检查数据包中是否存在异常数据时,就可以通过这个区域来查看 。同时,在数据包详情区中选中某个字段时,数据包字节区会高亮显示对应的字节数据,方便对照分析 。

3.3 简单抓包示例

为了让你更直观地了解 Wireshark 的抓包过程,下面以抓取 ping 命令的数据包为例,展示具体的操作步骤:

- 选择网卡:打开 Wireshark 后,首先在主界面的 “捕获” 菜单中,点击 “接口” 选项,或者直接点击工具栏上的 “捕获接口” 图标,会弹出一个窗口显示计算机上所有可用的网络接口,如以太网、Wi-Fi、虚拟网络接口等 。如果你使用的是有线网络,通常选择以太网接口;如果是无线网络,则选择对应的 Wi-Fi 接口 。选择好要捕获数据包的接口后,点击 “开始” 按钮。

- 启动抓包:点击开始按钮后,Wireshark 就开始实时捕获经过所选网络接口的数据包。此时,Wireshark 的主界面会不断更新显示捕获到的数据包信息 。

- 执行操作:在计算机上打开命令行终端,Windows 系统可以通过按下 Win + R 键,输入 “cmd” 并回车打开命令提示符;Linux 系统直接打开终端 。在命令行中输入 “ping” 命令加上要测试的目标主机地址,例如 “ping www.baidu.com”,然后回车执行 。这时,计算机就会向目标主机发送 ICMP 回声请求消息,目标主机收到后会返回 ICMP 回声应答消息,这些消息都会被 Wireshark 捕获 。

- 停止抓包:在执行完 ping 命令后,看到目标主机有响应并且获取到足够的数据包后,点击 Wireshark 界面上的红色正方形 “停止捕获” 按钮,停止抓包过程 。

- 保存结果:如果希望保存捕获到的数据包,以便后续分析或分享,可以点击 “文件” 菜单,选择 “保存捕获文件” 选项,选择保存的路径并输入文件名,文件格式一般选择.pcap 或.pcapng,这两种格式是 Wireshark 常用的抓包文件保存格式 。

完成上述步骤后,你就成功使用 Wireshark 抓取到了 ping 命令的数据包 。在数据包列表区,你可以看到捕获到的数据包,通过筛选 ICMP 协议的数据包(在过滤器栏输入 “icmp”),就能更清晰地查看 ping 命令相关的通信数据包 。点击某个 ICMP 数据包,在数据包详情区可以详细分析其内容,如 ICMP 类型(对于 Ping 请求数据包,该字段的值应为 8,表示 Echo Request;对于 Ping 应答数据包,该字段的值应为 0,表示 Echo Reply)、ICMP 代码、ICMP 序列号等信息 。通过这个简单的示例,你已经初步体验了 Wireshark 的抓包和分析功能 。

在使用 Wireshark 进行网络数据包分析时,过滤器是非常重要的功能,它能帮助我们快速筛选出感兴趣的数据包,提高分析效率。Wireshark 主要有两种类型的过滤器:抓包过滤器和显示过滤器 ,它们各自有着不同的作用和使用方法 。

4.1 抓包过滤器

抓包过滤器用于在捕获数据包之前,指定捕获的条件,只有符合条件的数据包才会被捕获 。它使用 BPF(Berkeley Packet Filter)语法,通过定义类型、方向、协议和逻辑运算符来构建过滤规则 。

- 协议过滤:只需要在抓包过滤器输入框中直接输入协议名,就可以捕获特定协议的数据包。例如,输入 “tcp”,则只捕获 TCP 协议的数据包,常用于分析基于 TCP 协议的应用,如 HTTP、FTP 等;输入 “udp”,就只捕获 UDP 协议的数据包,适合分析像 DNS、TFTP 等基于 UDP 协议的服务 。

- IP 过滤:可以根据源 IP 地址、目的 IP 地址或源和目的 IP 地址来过滤数据包 。例如,“src host 192.168.1.100” 表示只捕获源 IP 地址为 192.168.1.100 的数据包,当我们想关注某台特定主机作为发送端的网络活动时,就可以使用这个过滤规则;“dst host 192.168.1.100” 表示只捕获目的 IP 地址为 192.168.1.100 的数据包,用于分析某台主机作为接收端的通信情况;“host 192.168.1.100” 则表示捕获源或目的 IP 地址为 192.168.1.100 的数据包,涵盖了该主机作为通信双方的所有数据包 。

- 端口过滤:根据源端口、目的端口或端口号来过滤数据包 。比如,“src port 80” 表示只捕获源端口为 80 的数据包,对于分析从特定端口发起的 HTTP 请求很有用;“dst port 80” 表示只捕获目的端口为 80 的数据包,常用于查看服务器端 80 端口(HTTP 默认端口)接收到的请求;“port 80” 表示捕获源或目的端口为 80 的数据包 。

- 逻辑运算符:通过逻辑运算符 “&&”(与)、“||”(或)、“!”(非)可以组合多个过滤条件,实现更复杂的过滤 。例如,“src host 192.168.1.100 && dst port 80” 表示捕获源 IP 地址为 192.168.1.100 且目的端口为 80 的数据包,用于分析特定主机向 HTTP 服务器(80 端口)发送的请求;“host 192.168.1.100 || host 192.168.1.101” 表示捕获源或目的 IP 地址为 192.168.1.100 或者 192.168.1.101 的数据包,用于同时关注两台主机的网络通信;“!arp” 表示不捕获 ARP 协议的数据包,排除地址解析相关的数据包,专注于其他协议的分析 。

使用抓包过滤器时,需要在开始捕获数据包之前进行设置。在 Wireshark 的主界面,点击 “捕获” 菜单,选择 “选项”,在弹出的捕获选项窗口中,找到 “捕获过滤器” 输入框,输入过滤规则,然后点击 “开始” 按钮,Wireshark 就会按照设置的过滤规则捕获数据包 。抓包过滤器的输入框具有语法检测功能,如果输入的过滤规则语法正确,输入框会显示为绿色;如果语法错误,则显示为红色 ,方便我们及时发现并修正错误 。

4.2 显示过滤器

显示过滤器是在已经捕获的数据包中,根据指定的条件筛选出符合要求的数据包进行显示,它不会影响实际捕获的数据包内容 。显示过滤器的语法更加灵活和强大,支持多种比较操作符和逻辑操作符 。

- 比较操作符:包括 “==”(等于)、“!=”(不等于)、“>”(大于)、“<”(小于)、“>=”(大于等于)、“<=”(小于等于) 。例如,“tcp.port == 80” 表示显示 TCP 协议且端口号为 80 的数据包,与抓包过滤器中的 “port 80” 类似,但显示过滤器是对已捕获的数据包进行筛选;“ip.len > 100” 表示显示 IP 数据包长度大于 100 字节的数据包,用于分析较大的 IP 数据包,可能是包含大量数据的传输 。

- 协议过滤:和抓包过滤器类似,直接在显示过滤器输入框中输入协议名,就可以显示特定协议的数据包 。不过,显示过滤器中的协议名需要小写,例如 “tcp”“udp”“http”“icmp” 等 。比如输入 “http”,就会显示所有 HTTP 协议的数据包,方便分析 Web 相关的通信 。

- IP 过滤:可以根据源 IP 地址(ip.src)、目的 IP 地址(ip.dst)或源和目的 IP 地址(ip.addr)进行过滤 。例如,“ip.src == 192.168.1.100” 表示显示源 IP 地址为 192.168.1.100 的数据包;“ip.dst == 192.168.1.100” 表示显示目的 IP 地址为 192.168.1.100 的数据包;“ip.addr == 192.168.1.100” 表示显示源或目的 IP 地址为 192.168.1.100 的数据包 。

- 端口过滤:根据 TCP 或 UDP 的源端口(tcp.srcport、udp.srcport)、目的端口(tcp.dstport、udp.dstport)或端口号(tcp.port、udp.port)进行过滤 。比如,“tcp.srcport == 80” 表示显示 TCP 协议且源端口为 80 的数据包;“udp.dstport == 53” 表示显示 UDP 协议且目的端口为 53(DNS 服务默认端口)的数据包,用于分析 DNS 查询响应相关的数据包 。

- HTTP 模式过滤:对于 HTTP 协议的数据包,可以根据请求方法(http.request.method)、请求 URI(http.request.uri)、请求或响应内容(http contains)等进行过滤 。例如,“http.request.method == "GET"” 表示显示 HTTP GET 方法的请求数据包;“http.request.uri contains ".php"” 表示显示请求 URI 中包含 “.php” 的 HTTP 数据包,常用于分析与 PHP 页面相关的请求;“http contains "User – Agent"” 表示显示包含 “User – Agent” 字段的 HTTP 数据包,用于查看客户端的浏览器等信息 。

下面通过一个实际案例来展示显示过滤器的使用 。假设我们捕获了一段网络通信的数据包,其中包含了各种协议和不同主机之间的通信 。现在我们想找出某台特定主机(如 IP 地址为 192.168.1.100)与 Web 服务器(端口号 80)之间的 HTTP POST 请求数据包 。我们可以在显示过滤器输入框中输入 “ip.src == 192.168.1.100 && tcp.dstport == 80 && http.request.method == "POST"”,点击应用过滤器按钮后,Wireshark 就会在已捕获的数据包中筛选出符合条件的数据包显示出来 。通过分析这些数据包,我们可以查看 POST 请求发送的数据内容、请求头信息等,对于排查 Web 应用相关的问题非常有帮助 。

显示过滤器相比抓包过滤器更加常用,因为它可以在不重新捕获数据包的情况下,随时根据不同的需求对已捕获的数据包进行灵活筛选和分析 。当我们想回到原始的捕获文件,查看所有数据包时,只需要清空显示过滤器表达式即可 。

5.1 抓取 HTTP 数据包

HTTP 协议作为互联网上应用最为广泛的一种网络协议,用于传输网页、图片、视频等各种超文本数据 。在使用 Wireshark 分析 HTTP 协议时,首先需要抓取 HTTP 数据包 。

- 选择网卡:打开 Wireshark 后,点击 “捕获” 菜单,选择 “接口” 选项,在弹出的捕获接口窗口中,选择你当前使用的网络接口,比如你通过 Wi-Fi 连接网络,就选择对应的 Wi-Fi 接口;如果是有线连接,则选择以太网接口 。

- 设置抓包过滤器(可选):如果只想捕获 HTTP 相关的数据包,以减少捕获的数据量,提高分析效率,可以设置抓包过滤器 。在捕获选项窗口中,找到 “捕获过滤器” 输入框,输入 “tcp port 80 or tcp port 443”(80 端口是 HTTP 协议的默认端口,443 端口是 HTTPS 协议的默认端口) 。这样,Wireshark 就只会捕获 TCP 协议且端口号为 80 或 443 的数据包,即 HTTP 和 HTTPS 相关的数据包 。

- 开始抓包:设置好网卡和抓包过滤器后,点击 “开始” 按钮,Wireshark 便开始实时捕获经过所选网络接口的数据包 。

- 触发 HTTP 通信:在抓包过程中,进行一些会产生 HTTP 通信的操作,比如在浏览器中访问网页、使用手机 APP 进行数据请求等 。例如,在浏览器地址栏输入 “https://www.baidu.com” 并回车,浏览器会向百度服务器发送 HTTP GET 请求,服务器接收到请求后会返回 HTTP 响应,这些请求和响应数据包都会被 Wireshark 捕获 。

- 停止抓包:完成操作后,当获取到足够的 HTTP 数据包时,点击 Wireshark 界面上的红色正方形 “停止捕获” 按钮,停止抓包过程 。

5.2 分析 HTTP 数据包内容

成功捕获 HTTP 数据包后,就可以对其进行深入分析了 。在 Wireshark 的数据包列表区,点击一个 HTTP 数据包,数据包详情区会展示该数据包各个协议层的详细信息,下面对 HTTP 数据包的关键内容进行解析:

- 请求方法:在 HTTP 请求数据包中,请求方法是非常重要的字段,常见的请求方法有 GET、POST、PUT、DELETE 等 。GET 方法用于从服务器获取资源,请求参数会附加在 URL 后面,以明文形式显示,例如 “https://www.example.com/search?q=wireshark”,其中 “q=wireshark” 就是 GET 请求的参数,这种方式适用于获取数据,因为参数可见,不太适合传输敏感信息 ;POST 方法通常用于向服务器提交数据,如用户登录时提交的用户名和密码、表单数据等,数据会放在请求体中,相对 GET 方法更安全,常用于创建新资源或修改现有资源 ;PUT 方法用于向服务器上传新的内容来替换指定 URI 处的内容,如果该 URI 不存在,则将其当作一个新的资源进行创建 ;DELETE 方法用于请求服务器删除指定 URI 上的资源 。通过分析请求方法,可以了解客户端对服务器资源的操作意图 。

- URL:统一资源定位符(URL)指定了要访问的资源的地址,它包含了协议类型(如 http、https)、服务器地址(域名或 IP 地址)、端口号(如果不是默认端口)、资源路径等信息 。例如 “百度安全验证”,其中 “https” 是协议类型,“www.baidu.com” 是服务器地址,“s” 是资源路径,“wd=wireshark” 是查询参数,用于指定搜索关键词 。分析 URL 可以确定客户端请求的具体资源以及相关的参数设置 。

- 状态码:在 HTTP 响应数据包中,状态码表示服务器对请求的处理结果 。常见的状态码有 200、301、302、404、500 等 。200 OK 表示请求成功,服务器正常返回了客户端请求的资源;301 Moved Permanently 表示资源已永久移动到新位置,客户端下次请求时应使用新的 URL;302 Found 表示资源临时移动,客户端下次请求仍可使用原 URL;404 Not Found 表示服务器找不到客户端请求的资源,可能是 URL 输入错误或资源已被删除;500 Internal Server Error 表示服务器内部出现错误,无法完成请求的处理 。通过状态码,我们可以快速判断服务器的响应状态,定位问题所在 。

- 头部信息:HTTP 数据包的头部包含了许多重要的元数据信息,以键值对的形式呈现 。常见的请求头部字段有 User – Agent,用于标识客户端的浏览器类型、操作系统等信息,例如 “User – Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/91.0.4472.124 Safari/537.36”,通过分析 User – Agent 可以了解访问网站的客户端情况;Accept 用于告知服务器客户端能够接受的响应数据类型,如 “Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,/;q=0.8,application/signed – exchange;v=b3;q=0.9”,表示客户端可以接受 HTML、XML 等多种类型的数据 。常见的响应头部字段有 Content – Type,用于指定响应数据的类型和字符编码,例如 “Content – Type: text/html; charset=utf – 8”,表示响应数据是 HTML 格式,字符编码为 UTF – 8;Cache – Control 用于控制缓存行为,如 “Cache – Control: no – cache” 表示不允许缓存,每次都要从服务器获取最新数据 。分析头部信息可以了解客户端和服务器之间的通信细节,以及数据的处理方式 。

- 消息体:对于 HTTP 请求,消息体包含了客户端发送给服务器的数据,如 POST 请求提交的表单数据、JSON 格式的数据等;对于 HTTP 响应,消息体包含了服务器返回给客户端的实际内容,如 HTML 页面的代码、图片的二进制数据、视频流等 。在 Wireshark 的数据包详情区,可以查看消息体的内容 。例如,当分析一个 POST 请求的数据包时,如果消息体是 JSON 格式的数据,我们可以查看其中包含的键值对,了解客户端发送给服务器的具体信息;当查看一个 HTTP 响应数据包,消息体是 HTML 页面时,可以分析页面的结构和内容,检查是否存在错误或异常 。

在学习和使用 Wireshark 的过程中,大家可能会遇到各种各样的问题,以下为你列举一些常见问题及对应的解决方法。

6.1 无法捕获数据包

- 问题描述:点击开始捕获后,Wireshark 没有捕获到任何数据包,或者捕获的数据包数量极少,与预期不符 。

- 可能原因:

-

- 网卡选择错误:在多网卡环境下,选择了错误的网卡进行抓包,导致捕获不到目标网络的数据包 。比如电脑同时连接了有线网络和无线网络,而需要捕获的是无线网络的数据包,却错误地选择了有线网卡 。

-

- 权限不足:在某些操作系统中,如 Linux,普通用户可能没有足够的权限进行网络数据包捕获 。例如在 Ubuntu 系统中,默认情况下普通用户运行 Wireshark 抓包会提示权限不足 。

-

- 防火墙或安全软件阻止:防火墙或安全软件将 Wireshark 视为潜在威胁,阻止了它对网络数据包的捕获 。比如 Windows 防火墙可能会拦截 Wireshark 的网络访问请求 。

- 解决方法:

-

- 确认网卡选择:仔细检查 Wireshark 的捕获接口设置,将鼠标悬停在各个网卡选项上,查看其显示的 IP 地址、MAC 地址等信息,确保选择了正确的网卡 。

-

- 获取权限:在 Linux 系统中,可以使用 sudo 命令以管理员身份运行 Wireshark,如 “sudo wireshark”;或者将当前用户添加到 wireshark 组中,通过修改组权限来获取抓包权限 。在 Windows 系统中,确保以管理员身份运行 Wireshark 。

-

- 检查防火墙和安全软件设置:暂时关闭防火墙或安全软件,然后尝试抓包,看是否能正常捕获数据包 。如果关闭后可以正常抓包,再将 Wireshark 添加到防火墙或安全软件的信任列表中,允许其访问网络 。

6.2 过滤器使用错误

- 问题描述:在使用抓包过滤器或显示过滤器时,无法正确筛选出想要的数据包,或者过滤器表达式输入后没有任何效果 。

- 可能原因:

-

- 语法错误:过滤器表达式的语法书写错误,比如操作符使用错误、字段名拼写错误等 。例如在显示过滤器中,将 “tcp.port == 80” 写成 “tcp.port = 80”,少了一个等号,导致过滤器无法正确识别 。

-

- 逻辑错误:构建的过滤逻辑与实际需求不符,比如使用了错误的逻辑运算符,或者条件组合错误 。比如想要筛选出源 IP 地址为 192.168.1.100 且目的端口为 80 的数据包,写成了 “ip.src == 192.168.1.100 or tcp.dstport == 80”,这样会筛选出源 IP 地址为 192.168.1.100 或者目的端口为 80 的数据包,而不是同时满足这两个条件的数据包 。

- 解决方法:

-

- 检查语法:仔细检查过滤器表达式的语法,确保字段名、操作符等书写正确 。Wireshark 的过滤器输入框会对语法进行检测,如果语法错误,输入框会显示为红色 。可以参考 Wireshark 的官方文档或者相关教程,学习正确的过滤器语法 。

-

- 梳理逻辑:重新梳理过滤条件的逻辑关系,根据实际需求选择正确的逻辑运算符,并正确组合各个条件 。在复杂的过滤需求下,可以逐步构建过滤器表达式,先测试简单的条件,再逐步添加其他条件,确保每个条件都能正确筛选出相应的数据包 。

6.3 Wireshark 运行卡顿

- 问题描述:在使用 Wireshark 时,软件运行变得缓慢,响应迟钝,打开抓包文件或者进行数据包分析时需要等待很长时间 。

- 可能原因:

-

- 硬件性能不足:电脑的硬件配置较低,如内存不足、CPU 性能不够等,无法满足 Wireshark 处理大量数据包的需求 。当捕获的数据包数量非常大,或者分析复杂的网络流量时,低配置的电脑就容易出现卡顿现象 。

-

- 内存占用过高:Wireshark 在运行过程中占用了过多的系统内存,导致系统整体性能下降 。这可能是由于长时间运行 Wireshark,没有及时释放内存,或者同时运行了其他占用大量内存的程序 。

-

- 显示设置问题:Wireshark 的一些显示设置可能会影响其性能,比如开启了过多的协议解析、显示列设置不合理等 。例如开启了对所有协议的详细解析,而实际上只需要分析部分协议,这会增加 Wireshark 的处理负担 。

- 解决方法:

-

- 升级硬件:如果条件允许,考虑升级电脑的硬件配置,增加内存、更换性能更好的 CPU 等,以提升电脑的整体性能,满足 Wireshark 的运行需求 。

-

- 优化内存使用:定期关闭并重新启动 Wireshark,释放占用的内存 。同时,关闭其他不必要的程序,减少系统内存的占用 。

-

- 调整显示设置:在 Wireshark 的 “编辑” 菜单中选择 “首选项”,在 “协议” 选项中,只勾选需要解析的协议,减少不必要的协议解析;在 “列” 选项中,合理设置显示列,只保留需要显示的字段,避免显示过多无用信息 。

通过对 Wireshark 的学习,我们深入了解了这款强大工具在网络协议分析领域的卓越能力 。它能够捕获网络数据包,清晰呈现数据包的详细内容,从网络故障排查到网络安全监测,再到软件开发测试,Wireshark 都发挥着关键作用 。我们学习了 Wireshark 的安装方法,熟悉了其主界面各个区域的功能,掌握了抓包的基本操作和过滤器的使用技巧,还通过实战演练对 HTTP 协议进行了深入分析 。在学习过程中,遇到问题并解决问题也是成长的重要环节,通过解决常见问题,我们对 Wireshark 的工作原理和使用要点有了更深刻的理解 。

网络技术在不断发展,网络环境也日益复杂,这为 Wireshark 的应用提供了更广阔的空间 。希望大家在今后的学习和工作中,能够积极运用 Wireshark 进行网络分析实践 。无论是日常网络维护,还是解决复杂的网络问题,都可以尝试使用 Wireshark 深入挖掘网络数据背后的信息 。同时,不断探索 Wireshark 的高级功能,如 Lua 脚本编程实现自定义协议解析和自动化分析任务,进一步提升自己在网络协议分析领域的能力 。相信随着对 Wireshark 的不断深入使用,你会发现它在网络世界中更多的价值和魅力,为你的网络工作和学习带来更多的便利和帮助 。