本文还有配套的精品资源,点击获取

简介:DES3(Triple DES)是在原始DES基础上改进的对称加密算法,通过使用三个独立56位密钥进行三次加密操作,有效提升了安全性。本文档包含DES3的C语言和Pascal实现源码及相关编译文件,适合用于金融、密码存储等场景的数据加密。尽管其安全性优于DES,但在量子计算发展下仍显不足,现代更推荐使用AES加密标准。通过本资料,读者可深入理解DES3加解密流程及其在实际项目中的应用。

在信息安全日益重要的今天,数据加密技术作为保障信息机密性的核心手段,已经成为各类系统中不可或缺的组成部分。加密算法主要分为对称加密与非对称加密两大类,其中对称加密因其计算效率高、实现简单,广泛应用于需要快速加密大量数据的场景。

DES3(Triple Data Encryption Algorithm,三重DES) 是在原始DES(Data Encryption Standard)算法基础上发展而来的增强型对称加密算法。DES于1977年被美国国家标准局(现NIST)正式采纳,但由于其56位密钥长度逐渐受到暴力破解威胁,因此三重DES通过三次加密过程将有效密钥长度提升至112或168位,从而显著增强了安全性。

尽管AES(Advanced Encryption Standard)已逐步取代DES3成为主流加密标准,但DES3仍在金融交易、智能卡、旧系统维护等关键领域广泛使用,具有不可忽视的历史地位和现实价值。本章将为后续章节深入解析DES3的算法原理与实现打下坚实基础。

在现代信息安全体系中,对称加密算法扮演着极其重要的角色。DES3(Triple Data Encryption Standard)作为DES(Data Encryption Standard)的增强版本,继承了其结构优点的同时,通过多重加密机制显著提升了安全性。本章将深入剖析DES3的算法原理,从DES的基本结构出发,逐步过渡到DES3的核心机制,最终探讨其安全性和实际意义。

作为三重DES的基础,DES算法是早期对称加密领域的里程碑。理解其核心结构是掌握DES3的前提。

2.1.1 DES算法的结构与轮函数

DES是一种基于Feistel网络结构的对称加密算法,其核心处理流程包括初始置换(IP)、16轮加密运算以及最终置换(FP)。每一轮加密运算都依赖于一个称为“轮函数”的非线性函数F。

DES加密结构流程图:

graph TD

A[明文64位] --> B(IP置换)

B --> C[左32位, 右32位]

C --> D[轮函数F处理]

D --> E[16轮迭代]

E --> F[交换左右部分]

F --> G[FP置换]

G --> H[密文64位]

每一轮中的轮函数F主要由以下步骤组成:

- 扩展置换(E-box) :将32位的右半部分扩展为48位。

- 与子密钥异或 :使用当前轮的子密钥(48位)进行异或操作。

- S盒替换 :将48位数据通过8个S盒(Substitution Box)进行非线性替换,输出32位。

- P盒置换 :对S盒输出进行置换,以增强扩散效果。

这种结构保证了数据在每一轮处理中都能得到充分的混淆和扩散。

2.1.2 Feistel网络的工作原理

Feistel网络是一种将任意函数转换为可逆加密结构的机制。其基本思想是将输入数据分为左右两部分,在每一轮中:

- 左半部分直接传递给下一轮的右半部分;

- 右半部分与轮函数F的输出进行异或后,作为下一轮的左半部分。

这种方式保证了即使轮函数F是非线性且不可逆的,整个加密过程仍然可以逆向解密。

Feistel结构示意图:

graph LR

L0[左半部分 L0] --> XOR1

R0[右半部分 R0] --> E1[E扩展]

E1 --> XOR1

K1[子密钥K1] --> XOR1

XOR1 --> F1[F函数]

F1 --> XOR2

L0 --> R1[R1 = L0]

F1 --> XOR2

R0 --> XOR2

XOR2 --> L1[L1 = R0 ^ F(L0, K1)]

2.1.3 初始置换与最终置换的作用

DES在加密开始前进行 初始置换 (Initial Permutation, IP),将64位明文按照固定规则重新排列,增强初始数据的混淆性。加密完成后,再进行 最终置换 (Final Permutation, FP),恢复IP的顺序,以确保输出格式统一。

这两个置换操作虽然不涉及密钥也不增加加密强度,但它们使得明文结构更加复杂,增加了攻击者分析的难度。

尽管DES曾是加密标准,但随着计算能力的提升,其56位的密钥长度逐渐变得脆弱。因此,三重DES(DES3)应运而生。

2.2.1 DES算法的局限性分析

DES的56位密钥长度意味着其密钥空间为 $2^{56}$,虽然在20世纪70年代已足够安全,但到了1990年代,随着计算机性能的提升,暴力破解(Brute Force Attack)成为可能。1999年,一台专用硬件在22小时内成功破解DES密钥,标志着DES正式退出主流加密标准。

此外,DES还存在以下问题:

- 易受差分密码分析和线性密码分析攻击;

- 缺乏灵活性,无法适应现代数据加密需求。

2.2.2 DES3的提出背景与核心思想

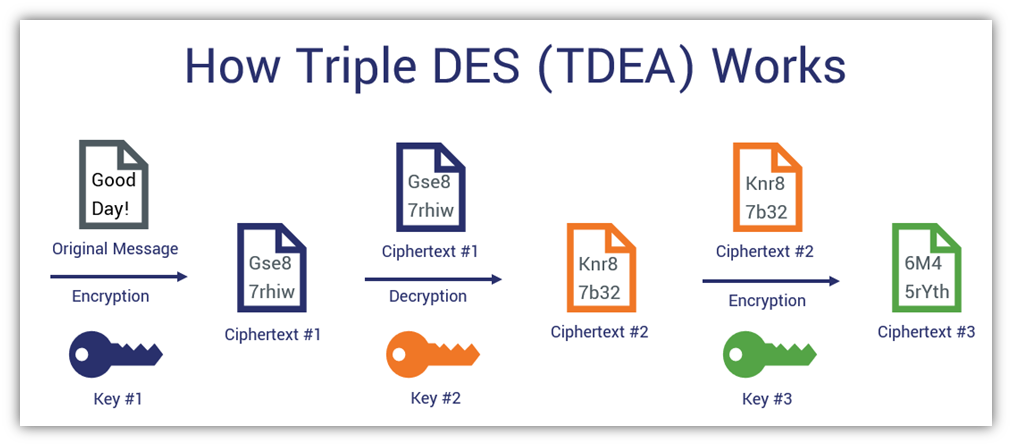

为了解决DES的密钥长度不足问题,美国国家标准与技术研究院(NIST)提出了三重DES(Triple DES),其核心思想是通过对数据进行三次DES加密操作来提高安全性。

DES3支持两种密钥长度:

- 2-Key 3DES :使用两个独立密钥(K1和K2),加密过程为 E(K1) → D(K2) → E(K1)

- 3-Key 3DES :使用三个独立密钥(K1、K2、K3),加密过程为 E(K1) → D(K2) → E(K3)

这种方式将有效密钥长度提升至112位或168位,极大增强了抗暴力破解能力。

2.2.3 EDE模式与密钥使用方式

DES3采用 EDE(Encrypt-Decrypt-Encrypt) 模式进行操作,即:

- 使用密钥K1加密原始数据;

- 使用密钥K2解密第一步的输出;

- 使用密钥K3再次加密第二步的结果。

这种模式不仅兼容旧的DES系统(当K1=K2=K3时即为普通DES),还能提供更高的安全性。

EDE模式工作流程图:

graph LR

A[明文] --> B[E(K1)]

B --> C[D(K2)]

C --> D[E(K3)]

D --> E[密文]

DES3继承了DES的Feistel结构,并通过三次加密增强安全性。

2.3.1 密钥长度与加密强度的关系

DES3的有效密钥长度由使用的密钥数量决定:

尽管实际有效强度略低于总长度(因中间相遇攻击),但其安全性远高于原始DES。

2.3.2 数据分组处理流程

DES3和DES一样都是 分组加密算法 ,即每次处理固定长度(64位)的明文块。

数据分组处理流程:

- 输入64位明文块;

- 使用K1进行第一次加密;

- 使用K2进行解密;

- 使用K3进行第二次加密;

- 输出64位密文。

若明文长度不是64位的整数倍,则需要进行 填充 (Padding),如PKCS7或Zero Padding。

2.3.3 加密过程中的多轮运算机制

每一轮DES加密包括16次Feistel变换。在DES3中,这三个阶段(EDE)各自包含16轮运算,总共48轮,使得攻击者难以通过统计分析或差分分析手段破解。

例如,假设我们使用3-Key 3DES,加密过程如下:

# Python伪代码示例

def triple_des_encrypt(plaintext, key1, key2, key3):

cipher1 = des_encrypt(plaintext, key1)

cipher2 = des_decrypt(cipher1, key2)

cipher3 = des_encrypt(cipher2, key3)

return cipher3

代码逻辑分析:

-

plaintext是64位的数据块; -

key1,key2,key3是独立的56位密钥(通常以64位形式存储,含奇偶校验位); -

des_encrypt和des_decrypt分别代表单次DES加密和解密操作; - 每次调用DES函数都进行16轮Feistel变换。

尽管DES3比DES更安全,但它仍存在一些局限性。

2.4.1 已知攻击方式与防御策略

常见的针对DES3的攻击包括:

- 中间相遇攻击(Meet-in-the-middle Attack) :对于2-Key 3DES,攻击复杂度约为 $2^{112}$,仍远高于普通计算能力。

- 生日攻击(Birthday Attack) :适用于CBC等模式下的数据重放,需控制加密数据量以避免碰撞。

防御策略包括:

- 使用3-Key 3DES替代2-Key,提高抗攻击能力;

- 限制单个密钥的使用次数,避免数据重复;

- 结合现代认证加密(如HMAC)防止重放攻击。

2.4.2 密钥长度与暴力破解的可行性

暴力破解DES3的复杂度如下:

以目前的计算能力来看,暴力破解3-Key 3DES几乎是不可能的。然而,随着量子计算的发展,Shor算法可能在未来对其构成威胁。

未来展望:

- 建议逐步过渡到AES(Advanced Encryption Standard);

- 在仍需兼容DES3的系统中,加强密钥管理和使用限制;

- 引入后量子密码学算法以应对未来挑战。

本章详细解析了DES3加密算法的核心原理,从DES的结构到DES3的演进机制,再到其安全性分析。通过本章内容,读者不仅能够理解DES3的工作机制,还能掌握其在现代密码学中的地位与局限。下一章将聚焦于DES3的具体加密流程实现,帮助开发者深入理解其在实际编程中的应用。

3.1.1 数据输入与分块处理

DES3(Triple Data Encryption Standard)是一种基于DES(Data Encryption Standard)的增强型对称加密算法。其核心在于使用三重加密的方式提升安全性。在加密流程中,原始明文数据首先需要被分割为64位的数据块。由于DES3是块加密算法,因此输入数据必须满足块长度的要求。

如果明文数据长度不足64位,则需要进行 填充 处理。常见的填充方式包括PKCS7、Zero Padding等。填充方式的选择会影响加密数据的解密准确性,因此在实际开发中需要保持加解密双方的一致性。

3.1.2 初始向量(IV)的应用

在块加密中, 初始向量(IV) 是用于CBC(Cipher Block Chaining)等模式下的关键参数。IV的引入可以避免相同明文块在相同密钥下生成相同的密文,从而提升加密数据的随机性和安全性。

在DES3加密流程中,初始向量通常是一个64位的随机数,用于第一个数据块的异或操作。后续的数据块则使用前一个加密块的结果进行异或,形成链式结构。

示例:CBC模式加密流程图

graph TD

A[明文块1] --> B[XOR IV]

B --> C[加密E1]

C --> D[密文块1]

D --> E[明文块2]

E --> F[XOR 密文块1]

F --> G[加密E2]

G --> H[密文块2]

H --> I[...]

3.2.1 第一次加密(E1)

DES3加密过程采用EDE(Encrypt-Decrypt-Encrypt)模式。第一次加密使用第一个密钥 K1 对明文进行DES加密。

以CBC模式为例,加密过程如下:

from Crypto.Cipher import DES3

from Crypto.Util.Padding import pad

key = b'1234567890abcdef12345678' # 24字节的3DES密钥

iv = b'12345678' # 8字节的初始向量

data = b"Hello, this is a test message."

cipher = DES3.new(key, DES3.MODE_CBC, iv)

ct = cipher.encrypt(pad(data, DES3.block_size))

代码解释:

-

key:三重DES的密钥为24字节,分为三个8字节的子密钥(K1, K2, K3) -

iv:初始化向量,用于CBC模式 -

pad(data, DES3.block_size):对明文进行PKCS7填充,使其长度为块大小的整数倍 -

DES3.new():创建加密对象,指定加密模式为CBC -

cipher.encrypt():执行加密操作

逐行分析:

1. 第1行导入必要的模块。

2. 第2行定义24字节的密钥,用于三重加密。

3. 第3行设置8字节的IV。

4. 第4行定义原始明文。

5. 第6行创建CBC模式的加密对象。

6. 第7行使用 encrypt 方法执行加密操作。

3.2.2 第二次解密(D2)

在EDE模式下,第一次加密后的结果使用第二个密钥 K2 进行DES解密。这一阶段并非真正的解密,而是作为中间步骤,用于混淆加密结果,增加攻击者破解的难度。

该步骤在加密过程中是隐式完成的,在编程接口中通常不需要显式调用。但在内部逻辑中,加密对象会自动执行以下操作:

Intermediate = DES_Decrypt(K2, E1_Output)

该操作增强了算法的混淆性,使得相同的明文和密钥不会产生相同的中间结果。

3.2.3 第三次加密(E3)

第三次加密使用第三个密钥 K3 对第二阶段的输出进行最终加密,得到最终的密文:

CipherText = DES_Encrypt(K3, Intermediate)

在Python中,这个过程由 DES3.new() 自动处理,开发者无需关心具体的三阶段加密流程。但在底层实现中,每一步加密和解密都需要分别调用相应的函数。

3.3.1 数据填充方式(PKCS7、Zero Padding)

在块加密中,明文必须被填充为块大小的整数倍。常见的填充方式有:

PKCS7填充示例:

def pad(data, block_size):

padding_length = block_size - (len(data) % block_size)

return data + bytes([padding_length]) * padding_length

3.3.2 工作模式(ECB、CBC、CFB、OFB)

DES3支持多种工作模式,不同模式适用于不同场景:

选择建议:

– 一般推荐使用 CBC 模式 ,因为它在保证安全性的前提下实现较为简单。

– 在网络通信中,可考虑使用 CFB 或 OFB 模式 ,以适应流式数据。

3.3.3 错误处理与异常检测

在加密实现中,必须处理以下常见错误:

- 密钥长度错误 :密钥长度必须为16或24字节(对应2TDEA或3TDEA)

- 数据长度不匹配 :未填充或填充方式不一致会导致解密失败

- IV同步错误 :CBC模式中IV不一致会导致解密失败

- 加密模式不支持 :某些库可能不支持CFB或OFB等模式

异常处理代码示例:

try:

cipher = DES3.new(key, DES3.MODE_CBC, iv)

ct = cipher.encrypt(pad(data, DES3.block_size))

except ValueError as e:

print("加密错误:", e)

except KeyError as e:

print("密钥错误:", e)

3.4.1 金融交易数据的加密处理

在金融系统中,交易数据的保密性至关重要。DES3常用于交易报文的加密传输,如银行卡交易、清算报文等。

加密流程:

- 读取交易报文(ASCII格式)

- 使用CBC模式对数据进行PKCS7填充

- 使用三重密钥进行加密

- 将IV和密文拼接后发送

代码示例:

def encrypt_transaction(data, key, iv):

cipher = DES3.new(key, DES3.MODE_CBC, iv)

padded_data = pad(data.encode(), DES3.block_size)

ciphertext = cipher.encrypt(padded_data)

return iv + ciphertext # 将IV附加在密文前

优点:

– 使用CBC模式增强数据随机性

– IV附加在密文前便于解密端同步

– PKCS7填充保证数据完整性

3.4.2 网络传输中的加密策略

在网络通信中,DES3可用于保护数据通道,例如:

- 旧系统中的HTTPS通信

- 金融专线通信

- 智能卡通信

典型加密策略:

- 双方协商密钥并生成IV

- 发送端使用CBC模式加密数据

- 接收端提取IV并使用相同密钥解密

- 解密后进行PKCS7去填充处理

解密代码示例:

def decrypt_transaction(data, key):

iv = data[:8]

ciphertext = data[8:]

cipher = DES3.new(key, DES3.MODE_CBC, iv)

padded_data = cipher.decrypt(ciphertext)

return unpad(padded_data, DES3.block_size)

def unpad(data, block_size):

padding_length = data[-1]

return data[:-padding_length]

流程图示意:

graph LR

A[发送端] --> B[生成IV]

B --> C[加密数据]

C --> D[发送IV+密文]

D --> E[接收端]

E --> F[提取IV]

F --> G[使用IV解密]

G --> H[去除填充]

H --> I[获取明文]

本章从加密流程概述、详细加密步骤、编程实现关键点,到实际应用案例,系统地解析了DES3加密的实现机制。下一章将继续深入讲解其对应的解密流程实现。

4.1.1 加密与解密的对称性关系

在对称加密算法中,加密与解密使用相同的密钥,这种对称性使得加解密流程在结构上具有高度一致性。对于DES3(Triple DES)算法而言,其解密过程并不是简单地将加密流程倒置,而是基于EDE(Encrypt-Decrypt-Encrypt)模式进行反向处理。DES3的加密过程为 E1 → D2 → E3,而解密过程则为 D1 → E2 → D3,其中密钥的使用顺序也相应地进行了调整。

4.1.2 解密过程的基本结构

DES3的解密流程由三个阶段构成:

- 第一次解密(D1) :使用第三个密钥 K3 对加密后的数据进行解密。

- 第二次加密(E2) :使用第二个密钥 K2 对上一步结果进行加密。

- 第三次解密(D3) :使用第一个密钥 K1 对最终中间结果进行解密,恢复原始明文。

这种结构确保了解密过程能够正确还原加密时的每一步操作,从而实现数据的准确恢复。

4.2.1 第一次解密(D1)

在第一次解密中,DES3使用第三个密钥 K3 对输入的密文进行标准的DES解密操作。这一过程与标准DES的解密流程相同,包括初始置换、16轮Feistel运算、最终置换等步骤。

// 示例代码:第一次解密(D1)

void des_decrypt_stage1(unsigned long long *data, unsigned long long key3) {

des_decrypt(data, key3); // 使用密钥 K3 进行DES解密

}

代码解释:

– des_decrypt() 是标准的DES解密函数。

– key3 是DES3的第三个密钥。

– data 是经过加密的密文块。

4.2.2 第二次加密(E2)

第二次操作是对第一次解密的结果进行加密,使用的是第二个密钥 K2。这一阶段与标准DES的加密流程一致,包括初始置换、16轮加密、最终置换等。

// 示例代码:第二次加密(E2)

void des_encrypt_stage2(unsigned long long *data, unsigned long long key2) {

des_encrypt(data, key2); // 使用密钥 K2 进行DES加密

}

代码解释:

– des_encrypt() 是标准的DES加密函数。

– key2 是DES3的第二个密钥。

– data 是第一次解密后的中间结果。

4.2.3 第三次解密(D3)

最终阶段使用第一个密钥 K1 对第二次加密的结果进行解密,输出原始明文。

// 示例代码:第三次解密(D3)

void des_decrypt_stage3(unsigned long long *data, unsigned long long key1) {

des_decrypt(data, key1); // 使用密钥 K1 进行DES解密

}

代码解释:

– key1 是DES3的第一个密钥。

– data 是第二次加密后的中间结果。

– 最终输出即为原始明文数据。

4.3.1 IV的同步处理

在CBC等模式下,DES3的解密需要使用初始向量(IV)来确保数据块之间的依赖性。解密端必须与加密端保持相同的IV值,否则会导致数据错误。

graph TD

A[加密端IV] --> B[传输IV]

B --> C[解密端IV]

C --> D[使用IV进行解密]

图4-1:IV在解密流程中的同步机制

建议做法:

– 将IV与密文一同传输(通常放在密文头部)。

– 在解密开始前读取IV并初始化解密器。

4.3.2 数据填充的还原

加密时若使用了填充(如PKCS7),在解密完成后必须去除填充数据,以还原原始明文长度。

// 示例代码:去除PKCS7填充

void remove_pkcs7_padding(unsigned char *data, int *data_len)

}

参数说明:

– data :解密后的数据缓冲区。

– data_len :数据长度指针,用于更新实际长度。

– pad_len :填充长度,取自最后一个字节。

4.3.3 解密失败的排查方法

当解密失败时,可能的原因包括:

建议工具:

– 使用加密库(如OpenSSL)提供的调试输出功能。

– 捕获中间结果进行逐阶段比对。

4.4.1 金融数据解密流程

在金融交易中,加密数据通常通过TLS或专用加密协议传输。解密流程包括:

- 接收加密报文。

- 提取IV(通常前8字节)。

- 使用三密钥按照 D1 → E2 → D3 的顺序解密。

- 去除填充,还原原始交易数据。

- 校验数据完整性(如MAC或HMAC)。

sequenceDiagram

participant Client

participant Server

Client->>Server: 发送加密交易报文

Server->>Server: 提取IV

Server->>Server: 使用K3解密

Server->>Server: 使用K2加密

Server->>Server: 使用K1解密

Server->>Server: 去除填充

Server->>Server: 校验MAC

图4-2:金融数据解密序列图

4.4.2 安全通道中的数据还原

在IPSec、SSL/TLS等安全通道中,DES3常用于数据加密。解密流程需与密钥交换机制结合使用,例如:

- 使用IKE协议协商会话密钥。

- 在每个数据包中携带IV。

- 接收方使用协商的密钥和IV进行DES3解密。

- 检查序列号防止重放攻击。

示例流程:

- 接收ESP数据包。

- 解析SPI、序列号、IV。

- 使用会话密钥进行DES3解密。

- 验证数据完整性。

- 重组原始IP数据包。

本章系统地解析了DES3的解密流程,从基本结构、具体步骤、编程实现注意事项到实际应用案例,层层递进,帮助读者深入理解其工作原理与实现细节。在实际开发中,尤其要注意密钥顺序、IV同步与填充处理,以确保数据的完整性和安全性。后续章节将继续探讨DES3的具体编程实现与接口设计。

在现代密码学应用中,DES3(Triple DES)虽然在性能和安全性上逐渐被AES取代,但在金融、支付、旧系统维护等关键领域仍具有广泛的使用基础。本章将从编程实现的角度出发,深入解析DES3算法在C语言和Pascal语言中的具体实现方式,并围绕接口设计、头文件结构、编译文件组织等方面进行系统性讲解。

C语言作为系统级编程语言,因其高效、灵活、接近硬件的特性,被广泛用于加密算法的底层实现。DES3算法的C语言实现主要围绕密钥扩展、Feistel轮函数、S盒查找、数据置换等核心模块进行。

5.1.1 核心函数结构与逻辑分析

DES3的加密过程由三次DES操作构成,其基本结构如下:

void des3_encrypt(const uint8_t input[8], uint8_t output[8], const uint64_t key1, const uint64_t key2, const uint64_t key3, int mode);

-

input:输入明文块,8字节。 -

output:输出密文块,8字节。 -

key1,key2,key3:三个56位密钥组成的64位密钥(含奇偶校验位)。 -

mode:加密模式(如ECB、CBC等)。

该函数内部调用三次DES加密/解密函数,具体流程为E1 -> D2 -> E3。

加密流程图(Mermaid格式)

graph TD

A[输入明文] --> B[第一次DES加密 E1]

B --> C[第一次输出]

C --> D[第二次DES解密 D2]

D --> E[第二次输出]

E --> F[第三次DES加密 E3]

F --> G[最终密文输出]

5.1.2 S盒与置换函数的实现

DES3的核心在于S盒的替换操作和多轮的置换过程。以下是一个S盒的C语言实现示例:

static const uint8_t S_BOX[8][4][16] = {

// S1到S8的定义,此处省略具体数值

};

uint8_t sbox_lookup(int box_num, int row, int col) {

return S_BOX[box_num][row][col];

}

该函数接收S盒编号、行号、列号,返回对应的4位输出值。S盒的行由输入的首尾两位决定,列由中间4位决定。

参数说明:

-

box_num:S盒编号(0~7)。 -

row:由输入的第0位和第5位组成(2位)。 -

col:由输入的第1~4位组成(4位)。

5.1.3 内存管理与性能优化

在实现DES3加密时,内存管理尤为关键。以下为内存优化建议:

__attribute__((aligned(8))) 进行内存对齐 inline 关键字 此外,在嵌入式或资源受限环境中,应避免使用动态内存分配(如 malloc ),转而使用静态数组或栈分配。

Pascal语言因其结构清晰、类型安全、适合教学与系统编程,在某些传统系统或教学环境中仍被使用。本节将展示如何在Object Pascal中实现DES3算法。

5.2.1 Pascal语言特性与加密实现

Pascal支持结构化编程和面向对象特性,适合封装加密逻辑。以下是一个加密函数的声明:

procedure TripleDES_Encrypt(const Input: T8Bytes; var Output: T8Bytes;

const Key1, Key2, Key3: TKey64; Mode: TEncryptionMode);

-

Input:输入明文块(8字节)。 -

Output:输出密文块(8字节)。 -

Key1..Key3:三组64位密钥。 -

Mode:加密模式(ECB、CBC等)。

该函数内部调用三次DES函数,分别进行E1、D2、E3操作。

5.2.2 过程与函数的组织方式

Pascal程序通常将加密功能模块化,以提高可读性和可维护性。例如:

function DES_EncryptBlock(const Block: T8Bytes; const Key: TKey64): T8Bytes;

function DES_DecryptBlock(const Block: T8Bytes; const Key: TKey64): T8Bytes;

procedure TripleDES_Encrypt(...);

var

Temp1, Temp2: T8Bytes;

begin

Temp1 := DES_EncryptBlock(Input, Key1);

Temp2 := DES_DecryptBlock(Temp1, Key2);

Output := DES_EncryptBlock(Temp2, Key3);

end;

上述结构清晰地体现了EDE(加密-解密-加密)流程。

5.2.3 跨平台兼容性处理

Object Pascal支持多种编译器(如Free Pascal、Delphi),为实现跨平台兼容性,需注意以下几点:

Swap 函数转换 {$IFDEF} 处理平台差异 memcpy 在C语言中,头文件(.h)用于定义接口、宏、结构体和函数原型,是模块化设计的核心部分。

5.3.1 函数声明与参数定义

#ifndef DES_H

#define DES_H

#include <stdint.h>

typedef uint64_t des_key_t;

void des_encrypt_block(const uint8_t input[8], uint8_t output[8], des_key_t key);

void des_decrypt_block(const uint8_t input[8], uint8_t output[8], des_key_t key);

void des3_encrypt_ecb(const uint8_t *input, uint8_t *output, size_t length, des_key_t key1, des_key_t key2, des_key_t key3);

void des3_decrypt_ecb(const uint8_t *input, uint8_t *output, size_t length, des_key_t key1, des_key_t key2, des_key_t key3);

#endif // DES_H

上述接口定义了DES3的基本加密和解密函数,支持ECB模式。开发者可根据需要扩展CBC、CFB等模式。

5.3.2 加密模式的配置接口

加密模式的配置可通过结构体或宏定义实现。例如:

typedef enum {

DES_MODE_ECB,

DES_MODE_CBC,

DES_MODE_CFB,

DES_MODE_OFB

} des_mode_t;

typedef struct {

des_key_t key1;

des_key_t key2;

des_key_t key3;

des_mode_t mode;

uint8_t iv[8]; // 初始化向量

} des3_context_t;

void des3_init(des3_context_t *ctx, des_key_t k1, des_key_t k2, des_key_t k3, des_mode_t mode, const uint8_t *iv);

void des3_encrypt(des3_context_t *ctx, const uint8_t *input, uint8_t *output, size_t length);

该结构体允许开发者灵活配置加密参数,并通过上下文对象统一管理状态。

5.3.3 错误码与状态返回

为增强健壮性,接口应返回状态码以表示执行结果。例如:

typedef enum {

DES_SUCCESS = 0,

DES_INVALID_KEY = -1,

DES_INVALID_INPUT = -2,

DES_UNSUPPORTED_MODE = -3

} des_status_t;

在函数中返回上述状态码,可帮助调用者判断错误原因,提升程序的容错能力。

加密模块在编译后生成目标文件(.obj、.o)或编译单元(如Pascal的.dcu文件),这些文件可用于链接和部署。

5.4.1 C语言目标文件(des.obj)

在Windows平台下,使用MSVC编译器可生成 .obj 文件:

cl /c des.c

生成的 des.obj 文件可链接到主程序中:

link main.obj des.obj /out:des_app.exe

在Linux下,使用GCC生成 .o 文件:

gcc -c des.c -o des.o

链接方式类似:

gcc main.o des.o -o des_app

5.4.2 Pascal编译文件(DES3.dcu)

在Object Pascal中,使用Free Pascal编译器可生成 .dcu 文件:

fpc DES3.pas

该命令将生成 DES3.dcu 编译单元文件,供其他Pascal程序引用。

5.4.3 链接与部署注意事项

通过本章内容的学习,读者可以掌握DES3算法在C语言与Pascal语言中的实现细节,理解接口设计与编译部署的关键步骤,为实际项目中的加密模块开发打下坚实基础。

在现代信息安全体系中,加密算法的安全性与适用性直接决定了数据保护的强度。DES3(三重数据加密标准)作为DES算法的增强版本,曾广泛应用于金融、政府和企业级通信中。然而,随着计算能力的提升和攻击手段的演进,DES3的安全性逐渐受到挑战。本章将深入分析DES3的密钥管理策略、当前安全性评估,并与AES进行对比,最后展望未来加密算法的发展趋势。

密钥管理是保障加密系统安全的核心环节,尤其在对称加密中更为关键。DES3使用的是对称密钥机制,因此密钥的生成、存储、分发、更新和撤销都需要严格控制。

6.1.1 密钥生成与存储方式

DES3支持三种密钥配置方式:

- 单密钥模式(K1=K2=K3) :等同于DES,安全性最低。

- 两密钥模式(K1=K3≠K2) :常见应用,平衡安全性和密钥管理。

- 三密钥模式(K1≠K2≠K3) :安全性最高,总密钥长度为168位。

密钥应通过安全的随机数生成器生成,避免人为设定或重复使用。存储方面,建议使用硬件安全模块(HSM)或加密密钥库进行保护,防止密钥泄露。

6.1.2 密钥分发与生命周期管理

由于DES3是对称加密算法,密钥分发必须通过安全信道进行,如使用Diffie-Hellman密钥交换协议或非对称加密(如RSA)进行加密传输。

密钥的生命周期管理包括:

- 初始生成 :使用强随机数生成器。

- 使用阶段 :限制密钥使用频率,定期更换。

- 更新与轮换 :设定密钥有效期,如30天。

- 归档与销毁 :密钥过期后应安全销毁,防止被恢复。

6.1.3 密钥更新与撤销机制

为防止密钥泄露后的长期风险,系统应具备自动更新机制。例如:

- 定期轮换 :每隔固定周期更换密钥。

- 事件驱动更新 :一旦检测到密钥泄露或系统入侵,立即更换密钥。

- 撤销机制 :将旧密钥标记为无效,并通知所有使用该密钥的系统停止使用。

尽管DES3相比原始DES提升了安全性,但在现代计算环境中,其安全性已显得不足。

6.2.1 当前攻击手段与防御措施

DES3面临的攻击方式包括:

6.2.2 密钥空间与计算资源分析

DES3的三密钥模式理论上提供168位密钥空间(2^168),但中间相遇攻击将其有效强度降至约112位。对比现代GPU的破解速度(如每秒10^9次运算),112位仍可能在未来数十年内面临风险。

6.2.3 NIST标准与行业认可度

NIST(美国国家标准与技术研究院)在2005年后逐步淘汰DES3,推荐使用AES。目前,DES3在部分遗留系统中仍被使用,但不建议用于新系统开发。

随着AES(高级加密标准)的广泛采用,DES3逐渐退出主流舞台。以下是两者的核心对比:

6.3.1 算法结构与实现复杂度

AES在结构上更现代,支持更大的块大小和密钥长度,且易于在软硬件中实现。

6.3.2 加密速度与资源消耗

AES在现代CPU上具有硬件加速支持(如Intel AES-NI指令集),因此其加密速度远高于DES3,尤其是在大数据量场景下。

6.3.3 安全强度与未来发展

AES目前未发现有效攻击方式,被认为是未来几十年内安全的加密标准。而DES3已被认为不够安全,不适合用于新项目。

随着信息安全需求的不断提升,加密算法也在持续演进。

6.4.1 对称加密与非对称加密的融合

现代系统多采用混合加密机制:使用非对称加密(如RSA)传输对称密钥,再使用对称加密(如AES)加密数据,兼顾安全与效率。

6.4.2 国产密码算法的发展

中国近年来大力推动国密算法发展,如SM4(对称加密)、SM2(非对称加密)和SM3(哈希算法),逐步替代国际标准,在政府、金融等领域广泛应用。

6.4.3 后量子密码学的前景展望

量子计算机的出现将威胁现有加密体系,因此后量子密码学(PQC)成为研究热点。NIST正在推进PQC标准化,未来可能迎来新一轮算法升级。

(本章完)

本文还有配套的精品资源,点击获取

简介:DES3(Triple DES)是在原始DES基础上改进的对称加密算法,通过使用三个独立56位密钥进行三次加密操作,有效提升了安全性。本文档包含DES3的C语言和Pascal实现源码及相关编译文件,适合用于金融、密码存储等场景的数据加密。尽管其安全性优于DES,但在量子计算发展下仍显不足,现代更推荐使用AES加密标准。通过本资料,读者可深入理解DES3加解密流程及其在实际项目中的应用。

本文还有配套的精品资源,点击获取